- Home

- Cybersecurity

- ZScaler

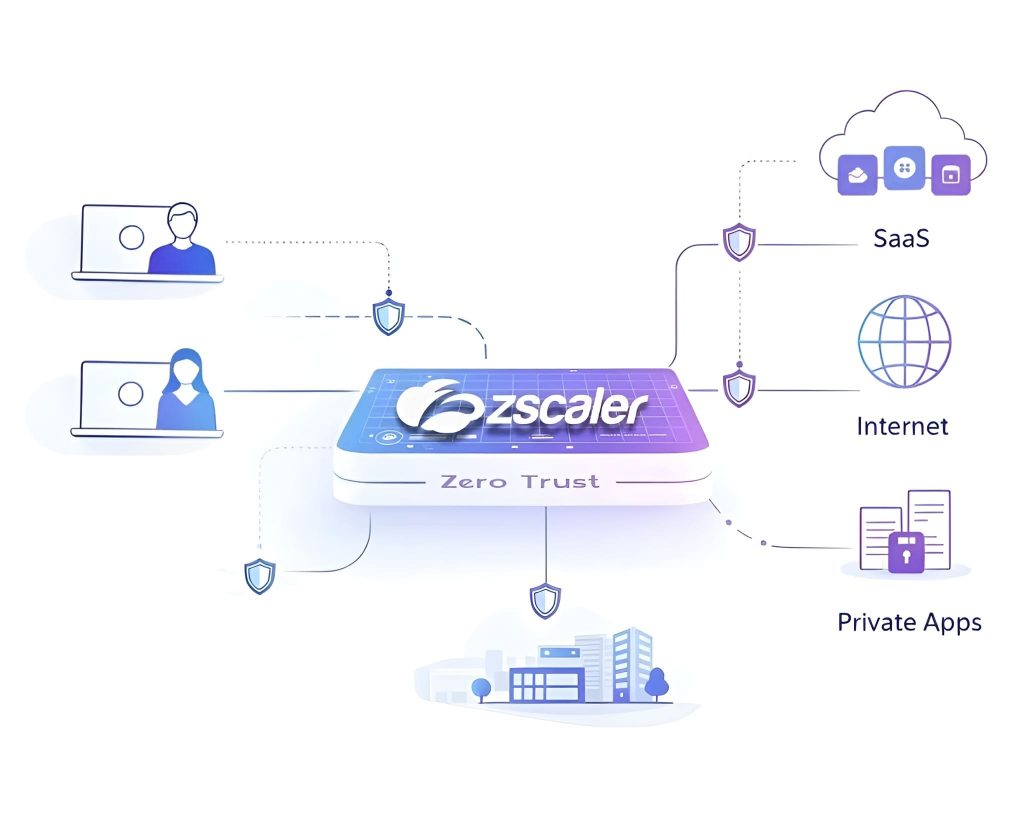

Zscaler und KI: Cloud-basierter Zero-Trust Schutz statt traditioneller Firewall

Von der Bedarfsklärung über die Provider-Abstimmung bis zur passenden Zielarchitektur: Für einen sicheren Zugriff auf Internet, SaaS und private Anwendungen in Ihrem Unternehmen.

Zentrale Security-Steuerung

Zugriffe auf interne Anwendungen gezielt steuern

Sicherer Zugriff auf Daten

Internet- und SaaS-Nutzung zentral absichern

Skalierbar für hybride IT

Wachsende Infrastrukturen flexibel absichern

Netzwerk und Security intelligent verbinden

Moderne IT-Landschaften brauchen heute mehr als klassische Standortvernetzung und VPN. Wer hybride Arbeit, Cloud-Anwendungen und verteilte Nutzer sicher anbinden will, braucht einen Ansatz, der Netzwerk und Security sinnvoll zusammenführt.

Genau hier setzen COLT und Zscaler an: mit cloudbasierter Security, Zero-Trust-Zugriff und einer integrierten Service-Architektur für Unternehmen mit anspruchsvollen IT- und Compliance-Anforderungen.

Für Unternehmen mit mehreren Standorten, hybrider Arbeit und hohen Anforderungen an Security und Netzarchitektur

Zero-Trust-Lösung für Ihre IT-Infrastruktur anfragen:

1. Angriff von außen

Ein Angreifer nutzt große Netzwerke kompromittierter Geräte ("Bots"), um massive Mengen an Datenverkehr

an eine Internetanbindung oder einzelne Services zu senden.

Pfeil Icon

Pfeil Icon

2. Angriffserkennung in Echtzeit

Der gesamte Datenverkehr wird permanent analysiert, um ungewöhnliche Muster frühzeitig zu erkennen.

3. Automatische Traffic-Bereinigung

Der verdächtige Datenverkehr wird automatisch an spezialisierte Schutzsysteme im Netzwerk weitergeleitet.

Dort werden verschiedene Abwehrmaßnahmen angewendet

Pfeil Icon

Pfeil Icon

4. Nur legitimer Traffic erreicht Ihre Systeme

Dadurch bleiben Anwendungen und Services weiterhin erreichbar,

während schädlicher Traffic bereits im Netzwerk blockiert wird.

Sicherer Zugriff für moderne Arbeitsmodelle

Zugriffe auf Anwendungen, SaaS und Internet lassen sich zentral steuern und kontrolliert absichern.

Netzwerk und Security sinnvoll zusammengeführt

Zugriffe auf Anwendungen, SaaS und Internet lassen sich zentral steuern und kontrolliert absichern.

Gemacht für Cloud und hybride IT

Auch bei verteilten Nutzern, Standorten und Anwendungen bleibt die Architektur zentral steuerbar.

Netzwerk und Security mit Zscaler zusammenführen.

Schnell & unkompliziert aufrüsten

Verfügbarkeitsprüfung

Fragen Sie Zscaler unverbindlich für Ihre IT-Infrastruktur an.

Abstimmung

Wir definieren die passenden Bausteine für Internet-, SaaS- und Private-Access-Szenarien und stimmen das Setup mit dem Provider auf Ihre Anforderungen ab.

Implementierung & Aktivierung

Wir begleiten die Einführung bis zum produktiven Betrieb - von der technischen Abstimmung über Policy-Setups bis zur sauberen Übergabe in den laufenden Betrieb.

Sichere IT. Zufriedene Kunden.

Stefan Dressel | Leiter Entwicklung

eeo-Gmbh

Andreas Glatow

aik Immobilien-Investmentgesellschaft

Niclas Nibbe | Head of IT

TIL The Information Lab Deutschland

Pascal Muders | Techniker

DPGHäufig gestellte Fragen

Zscaler ist eine cloudbasierte Security-Plattform, mit der sich Zugriffe auf Internet, SaaS und interne Anwendungen zentral steuern und absichern lassen. Statt Sicherheit nur am Standort oder im Rechenzentrum aufzubauen, wird die Zugriffslogik näher an Nutzer, Anwendungen und Richtlinien verlagert.

Vor allem für Unternehmen mit mehreren Standorten, hybriden Arbeitsmodellen, wachsender Cloud-Nutzung oder erhöhten Anforderungen an Zugriffssteuerung und Security. Besonders relevant wird das Thema, wenn bestehende Strukturen zu komplex, uneinheitlich oder schwer skalierbar werden.

Nein. Der VPN-Ersatz ist nur ein möglicher Teilaspekt. Je nach Zielbild geht es auch um die Absicherung von Web- und SaaS-Zugriffen, die zentrale Durchsetzung von Policies oder die kontrollierte Anbindung interner Anwendungen.

Ohne Abonnement kann es notwendig sein, Traffic zur angegriffenen IP-Adresse zu verwerfen („Blackholing“). Die nicht angegriffenen IP-Adressen bleiben erreichbar, aber die angegriffene Adresse erhält dann gar keinen Traffic mehr (auch keinen legitimen).

Typische Szenarien sind die Modernisierung bestehender Zugriffsmodelle, die zentrale Absicherung von Internet- und SaaS-Nutzung, der kontrollierte Zugriff auf interne Anwendungen sowie die engere Verzahnung von Netzwerk und Security.

Nein. In vielen Fällen lässt sich ein sinnvoller Einstieg auch schrittweise planen. Entscheidend ist nicht ein Komplettumbau auf einmal, sondern ein Setup, das zu Ihrer vorhandenen IT-Umgebung und Ihrem Betriebsmodell passt.